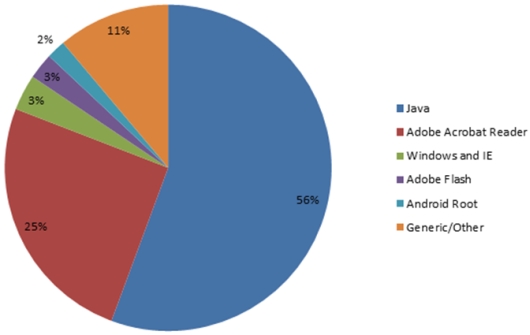

«Лаборатория Касперского» представила список из пяти основных типов уязвимых приложений, на которые чаще всего нацелены эксплойты, использующие недоработки в популярном ПО для атак на систему. По результатам исследования вирусной активности в III квартале, более чем в 50% атак были использованы бреши в Java. Обновления этого ПО устанавливаются по запросу пользователя, а не автоматически, что увеличивает время жизни уязвимости. Эксплойты к Java достаточно легко использовать под любой версией Windows, а при некоторых доработках злоумышленников, как это было в случае с Flashfake, эксплойт может стать кроссплатформенным. На втором месте атаки через Adobe Reader, которые составили четверть всех зафиксированных атак. Постепенно популярность эксплойтов к этому приложению уменьшается, что связано с достаточно простым механизмом их детектирования и автоматическими обновлениями, введенными в последних версиях продуктов. Около 3% атак пришлось на эксплойты к уязвимости в Windows Help and Support Center, а также на различные уязвимости в браузере Internet Explorer. Ошибки в проигрывателе Flash-файлов являются объектом пристального изучения злоумышленников не первый год. Согласно данным системы Kaspersky Security Network с июля по сентябрь 2012 г., в десятке наиболее часто встречающихся уязвимостей оказалось два «представителя» Adobe Flash. Замыкают пятерку эксплойты для устройств под управлением Android OS. Основная их цель – незаметно сделать «джейлбрейк» и предоставить любым программам, в том числе и вредоносным, полный доступ к памяти и функциям телефона или планшета.

«Главная цель вирусописателей – это электронные счета или конфиденциальные данные пользователей, которые в конечном счете дают киберпреступникам возможность обналичить деньги. Поэтому злоумышленники используют все имеющиеся в их арсенале методы, чтобы доставить вредоносную программу на компьютер пользователя, и применение эксплойтов в этом случае один из самых популярных способов, – комментирует ведущий антивирусный эксперт «Лаборатории Касперского» Юрий Наместников. – Мы советуем пользователям следить за обновлением установленных программ и использовать современные средства защиты».

|